Jak zabezpieczyć stronę internetową?

Ataki hakerskie, wycieki danych – brzmi jak coś, co przytrafia się tylko „tym większym”. Tymczasem każda strona, niezależnie od wielkości czy technologii, na jakiej została zbudowana, może stać się celem ataku. Szczególnie jeśli cyberprzestępcy wiedzą, że zbiera ona wrażliwe dane klientów… i że jest słabo zabezpieczona. Wyjaśniamy, na co trzeba być gotowym i jak skutecznie chronić swoją witrynę przed zagrożeniami.

Dlaczego warto dbać o bezpieczeństwo strony WWW?

Dlaczego warto dbać o bezpieczeństwo strony WWW?

Każdy atak na stronę WWW może być poważnym ciosem. Jeśli nie zadbasz o to, aby zabezpieczyć witrynę przed takimi zagrożeniami, ryzykujesz:

- utratą zaufania klientów – skuteczny atak znacząco obniża prawdopodobieństwo, że klienci lub partnerzy biznesowi zechcą powierzyć Ci swoje poufne dane;

- stratami finansowymi – czas poświęcony na przywrócenie strony do pierwotnego stanu, utracone transakcje; to wszystko kosztuje;

- spadkami pozycji w wynikach wyszukiwania – strony bez choćby podstawowych zabezpieczeń są automatycznie klasyfikowane przez algorytmy wyszukiwarek jako niebezpieczne dla użytkownika i nie mają szans zyskać dobrych pozycji w SERPach;

- poważnymi konsekwencjami prawnymi – wyciek danych klientów jest naruszeniem przepisów o ochronie danych osobowych… co wiąże się z wysokimi karami, liczonymi nawet w milionach złotych (w ostatnich latach sklep Morele.net otrzymał 3,8 mln zł kary, jedna z dużych spółek medycznych - 1,5 mln zł).

Rodzaje najczęstszych ataków na strony internetowe

Rodzaje najczęstszych ataków na strony internetowe

Sposobów na pozyskanie wrażliwych danych jest internecie naprawdę sporo. Przedstawiamy te najpopularniejsze.

Cross-Site Scripting (XSS)

Atak XSS polega na wstrzyknięciu złośliwego skryptu (najczęściej w języku JavaScript) do treści strony internetowej. Skrypt ten uruchamia się w przeglądarce użytkownika, co może prowadzić m.in. do kradzieży plików cookie, przejęcia danych logowania lub modyfikacji zawartości strony.

Jak się bronić? Waliduj i filtruj każdą informację, którą użytkownik wprowadza na stronie oraz skonfiguruj serwer tak, aby zwracał odpowiednie nagłówki HTTP – zwłaszcza Content Security Policy (CSP), który określa, skąd przeglądarka może pobierać skrypty i inne zasoby.

SQL Injection (wstrzykiwanie SQL)

SQL Injection to z kolei atak, w którym hakerzy wstrzykują własny kod SQL do formularzy lub innych punktów wejścia, by uzyskać dostęp do bazy danych. Choć jest to stosunkowo prosta metoda, ataki na bazy SQL wciąż są jedną z trzech najczęściej wykorzystywanych technik przez hakerów według danych fundacji OWASP.

Jak się bronić? Korzystaj z zapytań parametryzowanych, które oddzielają kod zapytania SQL od danych oraz z podejścia ORM (Object-Relational Mapping) do komunikacji między stroną a bazą danych.

Ataki typu brute force

Brute force to ataki polegające na zgadywaniu danych logowania poprzez ciągłe testowanie kombinacji przy użyciu automatycznych skryptów. Tego typu ataki mogą trwać całymi dniami.

Jak się bronić? Używaj silnych haseł, ogranicz liczbę prób logowania i wprowadź uwierzytelnianie dwuskładnikowe (2FA).

Malware (złośliwe oprogramowanie)

Malware jest ogólną nazwą dla złośliwego oprogramowania, które może zostać zainstalowane na Twoim serwerze – często poprzez luki w systemie CMS, wtyczkach lub motywach. Taki „złośliwy kod” może wykonywać różne działania: od rozsyłania spamu po kradzież danych.

Jak się bronić? Regularnie aktualizuj oprogramowanie (CMS, wszystkie wtyczki i motywy), a także korzystaj z programu antywirusowego na samym serwerze.

Phishing

Phishing to metoda oszustwa, w której przestępcy podszywają się pod zaufane strony, by wyłudzić dane – np. login, hasło czy dane karty. Choć często kojarzy się z e-mailami, może dotyczyć także stron WWW – np. fałszywych stron logowania, które do złudzenia przypominają oryginalne.

Jak się bronić? Nie możesz kontrolować tego, czy przestępcy nie podszyją się pod Twoją stronę. To, co możesz zrobić, to: zawsze używać protokołu HTTPS (kłódeczka przy adresie strony pozwoli użytkownikom rozpoznać prawdziwą witrynę) i ostrzegać klientów przed zagrożeniami.

Ataki DDoS (Distributed Denial of Service)

Ataki DDoS mają na celu przeciążenie serwera lub łącza poprzez wysyłanie olbrzymiej liczby zapytań w krótkim czasie. W ten sposób hakerzy mogą sparaliżować działanie serwisu na godziny lub nawet dni.

Jak się bronić? Ochrona przed DDoSami wymaga rozwiązań głównie na poziomie infrastruktury – zabezpieczeń oferowanych przez dostawcę hostingu.

Wykorzystywanie luk (exploitów) w oprogramowaniu

To jeden z najczęstszych wektorów ataku – i jednocześnie najbardziej przewidywalny. Hakerzy cały czas szukają luk w przestarzałych wersjach CMSów, popularnych wtyczkach, motywach. Według raportu opublikowanego przez Sucuri, w 2023 roku aż 39,1% wszystkich atakowanych stron miało nieaktualny CMS, a 13,97% korzystało z przynajmniej jednej „dziurawej” wtyczki.

Jak się bronić? Regularnie aktualizuj wszystkie komponenty swojej strony, ograniczaj liczbę wtyczek i nie odkładaj aktualizacji „na później”; więcej o tym piszemy poniżej.

Jak zabezpieczyć stronę internetową przed cyberatakami?

Jak zabezpieczyć stronę internetową przed cyberatakami?

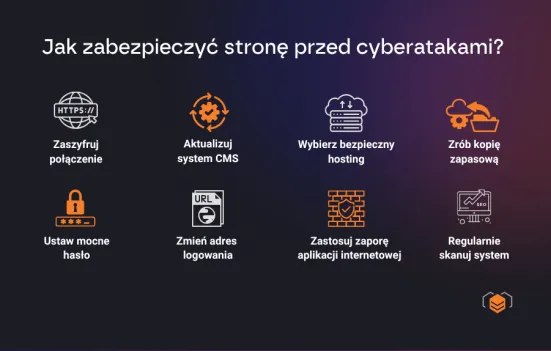

Potencjalnych zagrożeń jest sporo. Dlatego o bezpieczeństwie swojej strony musisz pomyśleć na wielu poziomach.

Na dobry początek zadbaj o podstawowe elementy bezpieczeństwa swojej strony, takie jak:

- szyfrowanie połączenia przez HTTPS;

- regularne aktualizacje CMS i wtyczek;

- wybór bezpiecznego i sprawdzonego hostingu;

- konfiguracja backupów strony;

- odpowiedni wybór haseł;

- zmiana adresu URL logowania;

- wdrożenie firewalla;

- regularne skanowanie systemu.

Dodaj szyfrowanie połączenia (HTTPS)

Szyfrowanie połączenia za pomocą protokołu HTTPS to dziś standard nie tylko dla sklepów internetowych, ale każdej strony, która zbiera jakiekolwiek dane od użytkowników.

HTTPS (Hypertext Transfer Protocol Secure) jest rozszerzeniem „tradycyjnego” protokołu przesyłu danych – HTTP – o protokół SSL/TLS, który szyfruje połączenie między przeglądarką a serwerem w taki sposób, aby nikt pomiędzy nie mógł przechwycić danych.

Większości stron w zupełności wystarczy darmowy certyfikat SSL/TLS; wystawia go np. organizacja non-profit Let's Encrypt. W przypadku serwisów przechowujących dane osobowe klientów, dane płatności czy informacje medyczne, trzeba już zdecydować się na certyfikat płatny od któregoś z komercyjnych dostawców. Z prostego powodu: możesz wtedy uzyskać wyższy poziom (OV lub EV) weryfikacji tożsamości właściciela strony.

Aktualizuj system CMS

Kolejna porada jest prosta i często przypomina o niej też sam system – należy możliwie często i szybko aktualizować system CMS. System sam się tego domaga, przypominając, że nowe wersje mają załatać ewentualne dziury w systemie i zwiększyć bezpieczeństwo content management systemu. Podobnie ma się kwestia wtyczek – one także się rozwijają i wymagają regularnych aktualizacji, by działać na odpowiednim poziomie.

Update nie zabiera wiele czasu, a pozwala utrzymać najwyższą jakość komponentów. Twórcy rozwijają swoje rozszerzenia nie tylko pod kątem funkcjonalności, ale także zabezpieczeń strony www, by były one jak najlepiej dostosowane do nowoczesnych wymagań. Zazwyczaj zaktualizowanie wszystkich wtyczek i całego systemu to maksymalnie kilkanaście minut, w zależności od przepustowości łącza.

Jednocześnie trzeba zwracać uwagę na to, jakie wtyczki i z jakich źródeł pobierasz. W tym przypadku należy wyznawać zasadę „mniej znaczy lepiej”. Łatwiej wtedy kontrolować ich wersje czy też znaleźć najsłabsze ogniwo. Im więcej wtyczek czy dodatkowych modułów, tym bardziej Twoja strona narażona jest na ataki zewnętrzne. Szczególnie gdy korzystasz też z rozszerzeń z nie do końca sprawdzonych i zaufanych źródeł – wówczas ryzyko ataku hakerskiego na stronę www znacząco wzrasta.

Wybierz bezpieczny hosting

W cenie hostingu powinny zawierać się zabezpieczenia na poziomie serwera – przy wyborze dostawcy zwróć na to uwagę. Czego powinieneś oczekiwać?

- Regularnych kopii zapasowych – hosting powinien oferować automatyczne, cykliczne backupy;

- regularnych aktualizacji oprogramowania serwera – system operacyjny, serwer WWW, bazy danych – wszystko powinno być na bieżąco aktualizowane przez administratorów;

- izolacji logicznej kont użytkowników w przypadku hostingu współdzielonego;

- wbudowanego firewalla (WAF), narzędzia do zarządzania certyfikatami SSL, stałego monitoringu i, oczywiście, wsparcia technicznego.

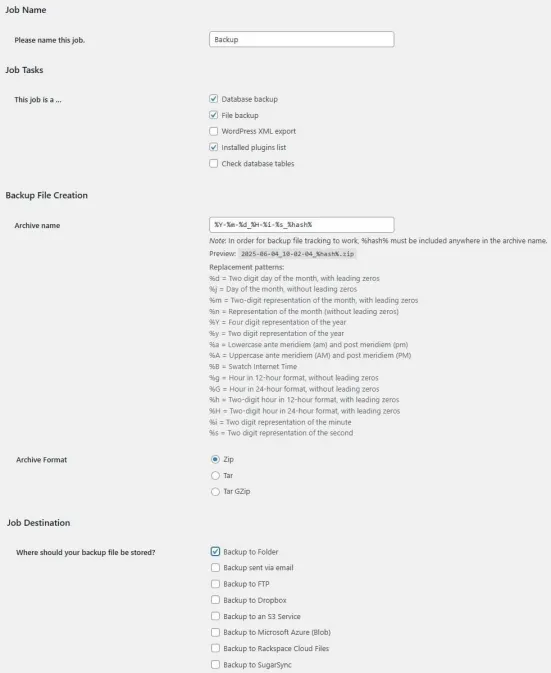

Zrób kopię zapasową

Przezorny zawsze ubezpieczony i nie inaczej jest w przypadku stron internetowych oraz wszelkiego rodzaju zabezpieczeń strony www. Dlatego warto robić regularne kopie zapasowe strony, co daje bufor bezpieczeństwa i możliwość szybkiego przywrócenia danych w momencie ataku hakerskiego.

Dlaczego to ważne? To zabezpieczenie przed awariami czy też zainfekowaniem serwera. Backup daje możliwość przywrócenia strony, którą budowało się miesiącami, w ciągu kilku godzin. Zawsze lepiej mieć taką alternatywę, by w sytuacji kryzysowej móc szybko odzyskać dane.

A jak często robić backup? W przypadku sklepów internetowych backup może być konieczny nawet co kilka godzin, w zależności od liczby transakcji. Na stronach firmowych czy blogach, które są update’owane tylko co jakiś czas, kopia zapasowa przyda się po każdej aktualizacji treści, ew. można ją ustawić w regularnych odstępach czasu (np. raz w tygodniu).

Dobrą praktyką jest stosowanie zasady 3-2-1:

- 3 kopie danych – w każdym momencie masz minimum trzy różne kopie zapasowe;

- 2 różne nośniki – przechowujesz je na różnych urządzeniach (np. serwer, zewnętrzny dysk, chmura);

- 1 kopia off-site – jedną kopię zawsze przechowujesz poza serwerem głównym, np. na fizycznym nośniku poza biurem.

Co ważne, tworzenie backupów wcale nie jest trudne i nie wymaga specjalistycznej wiedzy na temat kodowania czy programowania. Istnieją gotowe rozszerzenia, które pozwalają wykonać kopię zapasową, czy też nawet tworzą ją automatycznie. Wystarczy ustawić odpowiednią częstotliwość tworzenia kopii i wtyczka zajmie się resztą. Jeśli mimo to masz obawy, że Twoje działania wpłyną na płynność działania strony internetowej, to zawsze możesz poprosić o to profesjonalistów, którzy wiedzą, jak zabezpieczyć stronę internetową.

Ustaw bezpieczne hasło

Nie można zapominać o samym dostępie do systemu administracyjnego i Twoim haśle. Ważne jest, aby nie było powielane z innymi i wykorzystywało możliwie wiele znaków specjalnych. Jeśli hasło i login są łatwe do złamania (legendarne admin/admin), to żadne inne kroki nie będą w stanie uchronić witryny.

O czym radzimy pamiętać? Po pierwsze – długość hasła jest nawet ważniejsza od tego, ile ma znaków specjalnych. Dłuższe hasło jest po prostu trudniej złamać metodą brute force. Druga kwestia to popularny mit, że hasła należy regularnie zmieniać. Według aktualnych zaleceń NIST, jeśli nie ma podejrzenia wycieku, lepiej tego nie robić – bo z czasem zaczniesz tworzyć coraz słabsze, bardziej powtarzalne kombinacje.

Warto też korzystać z menedżerów haseł – narzędzi, które przechowują dane logowania w zaszyfrowanej formie i automatycznie wypełniają je na stronach internetowych.

I oczywiście, pomyśl o uwierzytelnianiu dwuskładnikowym (2FA). Dodatkowa warstwa logowania w zasadzie uniemożliwi hakerom włamanie się na czyjeś konto bez dostępu do innego urządzenia użytkownika. Polecamy zapoznać się z aktualnymi rekomendacjami OWASP dot. uwierzytelniania – znajdziesz je tutaj.

Zmień adres logowania

Domyślny adres logowania do panelu administracyjnego strony jest często jednym z pierwszych celów ataków hakerskich. W przypadku WordPressa jest to najczęściej /wp-admin lub /wp-login.php, co daje przestępcom punkt zaczepienia do ataków brute force lub skanowania luk w systemie. Jeśli haker zna adres panelu logowania, może zautomatyzować próby dostępu, co zwiększy ryzyko włamania.

Zmiana adresu logowania na mniej oczywisty – np. mojastrona.pl/moj-panel zamiast standardowego – też może zadziałać jako dodatkowa warstwa ochrony.

Zastosuj zaporę aplikacji internetowej (WAF)

Jedną z najlepszych rzeczy, jaką możesz zrobić dla bezpieczeństwa swojej strony, jest wdrożenie WAF (z ang. Web Application Firewall), czyli zapory aplikacji internetowej.

Monitoruje ona każde żądanie, które trafia do serwera, i odrzuca te, które wyglądają na podejrzane lub niezgodne z ustalonymi regułami bezpieczeństwa. Dobrze skonfigurowana zapora jest w stanie zablokować znaczną część ataków, zwłaszcza prób wstrzyknięcia zewnętrznych skryptów JS lub SQL.

Podstawową ochronę WAF oferuje w ramach swoich pakietów wielu dostawców hostingu, możesz też samemu wykupić usługi Cloudfare, Sucuri czy wtyczkę do WordPressa – Wordfence.

Skanuj system

To kolejny krok, który nie wymaga dużych nakładów pracy, a dzięki regularności daje ogląd na to, jak prezentuje się stan strony internetowej i przede wszystkim naszego komputera. Jednostka centralna czy laptop to też jest zagrożenie – strona może zostać zainfekowana z poziomu naszego komputera, jeśli tylko dostało się na niego złośliwe oprogramowanie.

Dlatego warto regularnie skanować poszczególne partycje z wykorzystaniem zaktualizowanych antywirusów, by znać stan swojego systemu. Obecnie masz do wyboru wiele darmowych programów antywirusowych, które doskonale spełniają swoją funkcję. Całościowy skan to zazwyczaj kilka godzin, więc zdecydowanie warto raz na jakiś czas upewnić się, czy komputer pod kątem oprogramowania funkcjonuje na odpowiednim poziomie.

Kiedy warto zlecić audyt bezpieczeństwa strony WWW ekspertom?

Kiedy warto zlecić audyt bezpieczeństwa strony WWW ekspertom?

Nawet jeśli wdrożyłeś wszystkie rozwiązania z naszej listy – pewności nigdy dosyć. Dlatego od czasu do czasu warto zlecić ekspercki audyt bezpieczeństwa, tak aby wykryć nie tylko te oczywiste problemy, ale też subtelniejsze luki, które przestępcy wykorzystują najchętniej.

Kiedy warto rozważyć taki audyt?

- Po zakończeniu prac nad stroną lub wdrożeniu nowej funkcji – nawet dobrze zaprojektowana strona może zawierać nieoczywiste błędy, np. nieprawidłową konfigurację serwera albo luki w integracjach z zewnętrznymi systemami;

- przy migracji strony lub zmianie hostingu – zmiany techniczne też wiążą się z koniecznością konfiguracji serwera, baz danych i uprawnień;

- jeśli strona była już celem ataku – nawet jeśli atak został odparty, warto upewnić się, że w systemie nie ma żadnej furtki, która mogłaby posłużyć do ponownego włamania;

- profilaktycznie, przynajmniej raz w roku – dla pewności, że strona i dane Twoich klientów są bezpieczne.

Cyberzagrożenia są coraz trudniejsze do wychwycenia. Dlatego dziś poleganie tylko na podstawowej ochronie może nie wystarczyć. Podstawowym krokiem ku stabilności firmy i danych klientów jest profesjonalny audyt, który odkryje wszelkie luki, zanim cyberprzestępcy je wykorzystają. Pamiętaj: zapobieganie jest zawsze lepsze niż naprawianie.